Fue el título de la conferencia dictada por Javier Solís, representante de la embajada de los Estados Unidos durante la charla que Asbanc llevó a cabo en la inauguración del 6to Congreso Internacional sobre Riesgo Operacional, realizado la semana pasada en las instalaciones del Swissotel.

Solis enfatiza que hay que colocar mucha inteligencia para mitigar los efectos de los cibercriminales esparcidos por toda la red y donde es un flagelo que azota al mundo financiero, pero que las cifras reales no son publicadas por un tema de confidencialidad.

Inteligencia para frenar a los cibercriminales

Los ciberdelincuentes seguirán operando e intentando hasta conseguir su objetivo, el dinero de las entidades financieras y de sus clientes. Ellos saben cómo atacar. Por su parte, para mitigar estos delitos, estas organizaciones, además de contar con ordenadores fortificados, deben saber qué sucede en todos sus procesos, teniendo en cuenta las buenas prácticas en gestión de riesgo operacional y las normas vigentes de seguridad.

(americasistemas.com.pe. Lima, Perú – 18 de octubre 2017) Así, lo indicó Javier Solis, consultor independiente en el área de seguridad y desarrollo financiero en instituciones públicas y privadas, durante el sexto Congreso Internacional de Riesgo Operacional – ROP 2017, el cual se desarrolló durante los días 4 y 5 de octubre en un conocido hotel de San Isidro. La misma fue organizada por la Asociación de Bancos del Perú (ASBANC) y su comité de Riesgo Operacional.

(americasistemas.com.pe. Lima, Perú – 18 de octubre 2017) Así, lo indicó Javier Solis, consultor independiente en el área de seguridad y desarrollo financiero en instituciones públicas y privadas, durante el sexto Congreso Internacional de Riesgo Operacional – ROP 2017, el cual se desarrolló durante los días 4 y 5 de octubre en un conocido hotel de San Isidro. La misma fue organizada por la Asociación de Bancos del Perú (ASBANC) y su comité de Riesgo Operacional.

El especialista dio a conocer los avances que se han logrado en los sistemas de prevención frente a los ciberataques dirigidos a los bancos de Latinoamérica. Durante su ponencia dijo que existe la necesidad de actuar con inteligencia frente a las amenazas y así combatir a los cibercriminales. “Se debe conocer qué hacen, cómo piensan, cuál será el siguiente paso que darán y así analizar el entorno de los procesos y saber actuar a través de procesos de inteligencia de amenazas para mitigar los riesgos. Este concepto y las normas han empezado a surgir para mitigar estos ataques que se dan en las empresas y organizaciones”.

Explicó que las organizaciones deben encontrar una madurez en sus procesos de seguridad, ya que si ello no ocurre al interior de ellas, será difícil resolver estas amenazas. “En este caso, estamos tratando de casos referidos a los bancos y las transacciones financieras. El 61% de los ataques de los ciberdelincuentes tienen por objetivo sustraer el dinero de estas entidades. No ha cambiado el escenario y sigue sucediendo. Los delincuentes huyen y no son juzgados y en eso la legislación tiene mucho que ver. Todos estos casos de robo salen a la luz después de años”.

En este escenario financiero, señaló que están claramente identificados los actores y los ciberdelincuentes saben dónde atacar y conocen los puntos vulnerables. Así ocurre en el entorno digital, algunos personajes son sigilosos y otros huyen haciendo ruido. Por ello, las entidades deben estar a la vanguardia en la identificación de los riesgos y en la mitigación, ya que sus operaciones implican un alto impacto en una entidad, que es la misión misma del negocio. “Se debe conocer los procesos, misión, debilidades, y la motivación principal, que es el económico”.

Saber los puntos débiles

Estas organizaciones deben identificar en qué puntos pueden ser atacados, es decir, sus áreas vulnerables, lo cual no es sencillo. Las altas direcciones deben planificar para mitigar los riesgos.

El especialista afirmó que existen dos tipos de ataques cibernéticos, que son el malware y el phishing, que están muy cerca de la actividad cotidiana, no necesariamente de un empleado de un banco, sino en general de todos los usuarios de internet. “Llegan a través de las herramientas como correo electrónico, facebook, WhatsApp, entre otras. Estas amenazas se instalan en una infraestructura tecnológica y permiten vulnerar el proceso en sí”.

Señaló que el phishing es el anzuelo más efectivo para atraer a los usuarios y así puedan abrir un archivo adjunto malintencionado. Con ello el malware queda instalado en este equipo, para después vulnerar la infraestructura tecnológica. “Estas entidades deben seguir todas las políticas de seguridad, las soluciones y contar con un comité de seguridad para gestionar la seguridad de la información”.

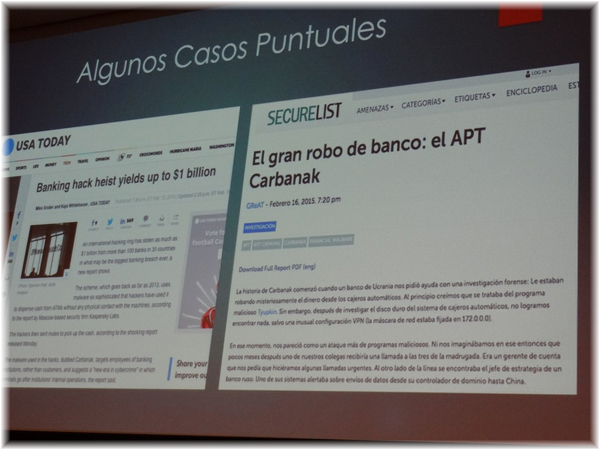

Casos de fraude

Mostró algunos casos puntuales de robos financieros, como uno que se hizo a través de una instalación, haciendo uso del pishing. Aquí el malware se instalaba a través de un programa ejecutable muy llamativo, donde se utilizaba como anzuelo las noticias de la vida de los famosos, información de una ex novia, entre otras, que sirvió para la propagación de este tipo de ataques.

Otro sonado caso, se refiere sobre un proceso de bienes incautados, en la que el malware llegaba a través de un correo electrónico y se instalaba en la infraestructura informática. Con ello se filtraba información y se enviaba al atacante, quien a su vez armaba un esquema, cómo funcionaba ese proceso de una operación interna de autenticación de unos bienes incautados. Los atacantes se encargaron de simular, generar documentos ficticios, con las firmas y los logotipos de la entidad con los datos de la persona que desempeña un cargo dentro del banco.

Indicó que hay una combinación entre la tecnología y el dominio del proceso en sí, por eso las amenazas han llegado a los procesos, y ahora se habla que los riesgos tecnológicos están en los procesos de los negocios. “El ataque llega al correo corporativo, pasa luego a un equipo donde queda instalado, hasta conseguir llegar a un usuario administrador. Con ello podrá ejecutar y ver los procesos de esa máquina más vulnerable. Hasta llegan a grabar los procesos manuales para después ejecutar los procesos. Ahora se han desarrollado herramientas tecnológicas para combatir este tipo de ataques. El tema de inteligencia de amenazas no solo son herramientas”.

Gestión de riesgos

Respecto al tema de inteligencia de amenazas, indica que es una constante interacción de las experiencias ambientales, para resolver los problemas desde lo más simple en el entorno del ciberespacio. Recomienda que se debe comprender los procesos internos, y no pensar que solo es un tema de tecnología, que si bien son importantes, se debe tener en cuenta la experiencia de las personas que están a cargo de esos procesos, que es más importante. “Los delincuentes están un paso adelante y lo que falla no es la institución sino las personas. La norma 27001 menciona que lo más importante son los recursos humanos de una organización”.

Es necesario hacer una adecuada gestión de riesgos, para ello se debe recopilar toda la información necesaria de todos los aparatos que se cuentan, con el uso de software y herramientas poderosas, que permitirán filtrar toda esa información, para orientar al equipo por dónde va la mitigación de riesgos. “La amenaza es lo que me quiere hacer daño y el riesgo es lo que tenemos que mitigar. Con el filtro de esa data se extraen las conclusiones, con el aporte de expertos que analicen esa información, y así entreguen la inteligencia de esos datos para saber cómo afrontar”.

Cultura contra las amenazas

Expuso que existen dos tipos inteligencia, la primera es la operacional, que producen los expertos, quienes están al tanto de la información que producen las computadoras y las estadísticas. El segundo es la información estratégica. Así, debería existir una interacción entre ambas para obtener mejores resultados. Es necesario que los ingenieros trabajen con esas herramientas para que el nivel los resultados sean contundentes.

Solís remarcó la necesidad de saber desarrollar la inteligencia contras las amenazas, y así contar con sistemas necesarios para automatizar la identificación. “Estamos hablando de una cultura tecnológica, y se debe comenzar desde el punto tecnológico, implementar nuevos estándares y tecnologías para el intercambio de esa información de amenazas y así compartirlo, entre las demás entidades”.